Letzte Aktualisierung am 02.10.2021, 23:10:53 Uhr

Nach wie vor erfolgt die Anmeldung an Netzwerk Switches klassisch, altmodisch mit Benutzernamen und Passwort. In großen Umgebungen kommt für eine zentrale Authentifizierung meistens ein Radius Server oder TACACS+ zum Einsatz. Inzwischen wird immer öfters gerne Public-Key-Authentifizierung genutzt, da dieses auch von kleinen Geräten (z.B. HPE FlexFabric) unterstützt werden.

Nachstehend dokumentiere ich einmal den vollständigen Ablauf einer Einrichtung auf einem HPE FlexFabric 5700 mit der neusten Firmware.

In denm meisten Fällen liegt der SSH Schlüssel im OpenSSH Format vor. In meinem Fall speichere ich diesen in die Datei openssh.key.

cat << EOF > openssh.public.key ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCaUzbFYV0AAyYky1FXmm89u1tLK32yTrVpCq5KdzDd9oJwTRda1VgUZH8vUhijDh0u/b7G6sUBSrGZp/hJF6Tw3mR0dZGQqIbbIN3+tYb3MrOUbCF1H7PpmqYy0hAtQ1lIw6L6rVvYv+03yL31zOeVQ/35DghC4zInuJ03DGaPkXS7TZy1AHoKHywhwkDbt2vGzXAV3ycfdjhSUtYr22qFppGeo4I2429g3jsßs34teergeg34t3sxS0v/XnAbPPsEpIt2fSfL3i0WixOZz6G7Ry1mAOnvmdt+V6R2FdqtJTa+G+YBCNZV/e2xFqCciMpbOSV8fBpTQVjUNIa0zP9b testbenutzer@server01 EOF chmod 600 openssh.key

Dieser Schlüssel muss zuerst ins PEM Format umgewandelt werden.

ssh-keygen -f openssh.public.key -e -m PEM > rsa.public.key chmod 600 rsa.public.key

Danach erfolgt die Ausgabe des PEM Schlüssels als asymmetrisches kryptographisches Verfahren RSA.

openssl rsa -RSAPublicKey_in -in rsa.public.key -pubout

Ausgabe:

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAmlM2xWFdAAMmJMtRV5pvPbtbSyt9sk61aQquSncw3faCcE0XWtVYFGR/L1IYow4dLv2+xurFAUqxmaf4SRek8N5kdHWRkKiG2yDd/rWG9zKzlGwhdR+z6ZqmMtIQLUNZSMOi+q1b2L/tN8i99cznlUP9+Q4IQuMyJ7idNwxmj5F0u02ctQB6Ch8sIcJA27drxs1wFd8nH3Y4UlLWK9tqhaaRnqOCE61rg8Cl5sDra+4DXEjM8EK7MUtL/15wGzz7BKSLdn0ny94tFosTmc+hu0ctZgDp75nbflekdhXarSU2vhvmAQjWVf3tsRagnIjKWzklfHwaU0FY1DSGtMz/WwIDAQAB

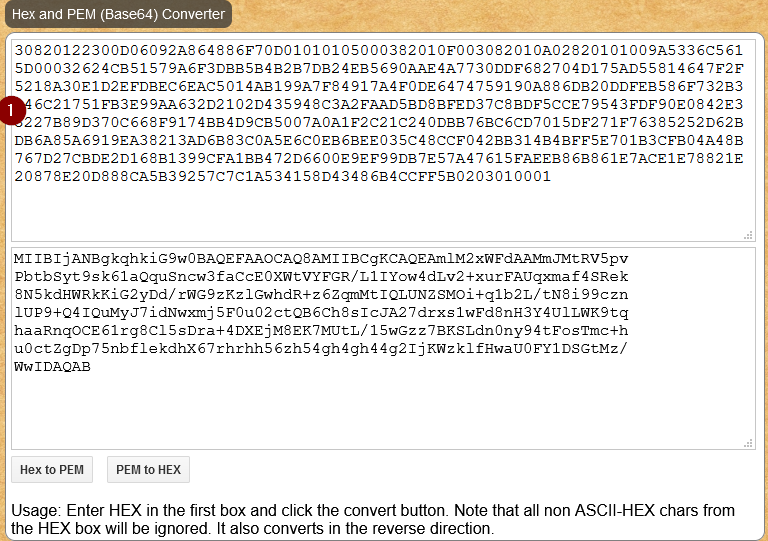

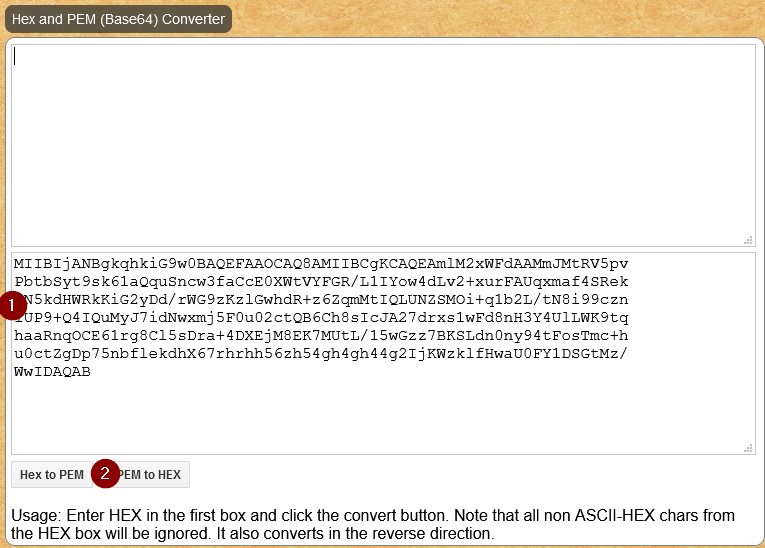

Die Besonderheit bei HPE Comware ist, dass der Public Key ausschließlich im HEX Format auf dem Gerät abgelegt werden kann. Nur der Entwickler weiß warum das so ist… logisch ist es für mich nicht. Für die Konvertierung greife ich auf die Seite Hex and PEM (Base64) Converter.

Im unteren Bereich die Ausgabe des obigen Befehls 1:1 einfügen (Copy & Paste).

Die HEX Ausgabe wird im oberen Bereich ausgegeben.

Die HEX Ausgabe wird im oberen Bereich ausgegeben.

Nun kann der Public Key auf dem HPE Comware Switch gespeichert werden. Dafür eine SSH Verbindung zum betroffenen Switch aufbauen.

In meinem Beispiel heißt der Benutzer auf dem Switch admin.

public-key peer admin 30820122300D06092A864886F70D01010105000382010F003082010A028201010 09A5336C5615D00032624CB51579A6F3DBB5B4B2B7DB24EB5690AAE4A7730DDF6 82704D175AD55814647F2F5218A30E1D2EFDBEC6EAC5014AB199A7F84917A4F0D E6474759190A886DB20DDFEB586F732B3946C21751FB3E99AA632D2102D435948 C3A2FAAD5BD8BFED37C8BDF5CCE75FGH966FDFA63PACSD87B89D370C668F9174B B4D9CB5007A0A1F2C21C240DBB76BC6CD7015DF271F76385252D62BDB6A85A691 9EA38213AD6B83C0A5E6C0EB6BEE035C48CCF042BB314B4BFF5E701B3CFB04A48 B767D27CBDE2D168B1399CFA1BB472D6600E9EF99DB7E57A47615DAAD2536BE1B E60108D655FDEDB116A09C88CA5B39257C7C1A534158D43486B4CCFF5B0203010 001

Natürlich sollte im Anschluss geprüft werden, ob der Public Key für den angegebenen Benutzer auch gespeichert wurde.

display public-key peer

Wenn das funktioniert hat, kann die Authentifizierungsmethode geändert werden.

ssh user admin service-type all authentication-type all assign publickey admin

Im Anschluss muss die neue Konfiguration getestet werden. Dazu eine neue SSH Verbindung zum Gerät mit Hilfe des Public Key aufzubauen und so die Anmeldung zu testen. Ist alles korrekt, erfolgt keine Abfrage von Benutzernamen und Passwort.

Ist der Funktionstest erfolgreich abgeschlossen, kann die Anmeldung mit Hilfe von Benutzernamen und Passwort für den Benutzer via SSH deaktivieren.

ssh user admin service-type all authentication-type publickey assign publickey admin

Speicher nicht vergessen.

save force

Wer einen Schlüssel auf dem Switch wieder löschen möchte, kann dies mit folgenden Befehl tun:

undo public-key peer admin

Viel Spaß beim Ausprobieren. 🙂